Пользователи

AggreGate предназначен для размещения масштабируемых многопользовательских и мультитенантных приложений. Как правило, одни пользователи управляют серверами платформы, другие разрабатывают приложения в low-code-режиме, третьи развертывают и тестируют эти приложения, а конечные пользователи ежедневно работают с ними. Эти администраторы/разработчики и конечные пользователи приложений (то есть системные операторы) могут принадлежать к одной и той же компании, либо конечные пользователи могут быть платящими клиентами, купившими продукт или сервис на базе AggreGate. В такой сложной среде крайне важно обеспечивать общую безопасность и ограничивать доступ к важным данным.

Доступ всех типов пользователей к платформе реализуется через учетные записи пользователей. Чтобы получить доступ к AggreGate через один из его интерфейсов (Web UI, API и т. д.), пользователь должен быть аутентифицирован и авторизован сервером.

Сразу после установки AggreGate в системе существует как минимум одна учетная запись - учетная запись администратора по умолчанию. Остальные учетные записи создаются по мере необходимости.

Единственная операция по умолчанию, не требующая предварительной аутентификации, - это саморегистрация. Однако некоторые дашборды и ресурсы впоследствии могут быть открыты для анонимных пользователей, то есть пользователей, которые не прошли ни авторизацию, ни аутентификацию.

AggreGate Server может иметь неограниченное количество учетных записей пользователя. Обычно ресурсами системы владеет пользователь, создавший их. Права доступа для пользователя настраиваются путем редактирования таблицы прав доступа, в которой определяется уровень прав доступа для пользователя к каждому ресурсу системы. Это дает возможность администратору внедрять сложные схемы обеспечения безопасности, фактически отражающие роль пользователя в организации.

Например:

Разрешить доступ одним пользователям к просмотру/модификации устройств и ресурсов (тревог, отчетов...), принадлежащих другому пользователя, т.е. совместное использование ресурса.

Разрешить одному пользователю (руководителю группы) менять права доступа некоторых других пользователей (членов группы).

Ограничить доступ пользователя к его собственным устройствам и ресурсам, например, включить просмотр устройства и отчетов в режиме "только чтение".

Временно деактивировать учетную запись пользователя, отозвав все права доступа.

Каждая запись в таблице прав доступа может определять уровень прав доступа пользователя для одного ресурса, группы ресурсов или даже под-дерева зависимых ресурсов.

Редактируемые права доступа пользователя также облегчают жизнь системному администратору, позволяя ему просматривать только относящиеся к его работе ресурсы. Например, следующая схема предоставления прав доступа часто используется для систем учета рабочего времени и контроля доступа:

Системный администратор имеет полные права доступа.

Руководство компании имеет доступ к отчетам.

Служба HR может просматривать/редактировать профили сотрудников и настраивать смены.

Служба безопасности может просматривать в реальном времени события входа/выхода, а также историю этих событий.

IT-инженеры могут редактировать шаблоны отчетов, создавать новые отчеты, просматривать историю событий и вносить изменения в базу данных сотрудников.

У каждой учетной записи пользователя имеется набор предпочтений, таких как часовой пояс, формат даты/времени и предпочтительный язык.

| Полезное руководство: Предоставление доступа одному пользователю к объектам другого пользователя |

Обычные и ролевые пользователи

Учетная запись пользователя может соответствовать либо одному физическому лицу (например, John Doe или Mary Shelley), либо определенной роли системных операторов (например, "Оператор зоны Лос-Анджелес", "Дизайнер отчетов" или "Сетевой инженер"). Учетные записи физических лиц (обычные) могут либо иметь собственные таблицы прав доступа, либо наследовать права доступа от учетных записей на основе ролей.

Более подробно см. в разделе Обычные и ролевые аккаунты пользователей.

Внешняя аутентификация пользователей

С большими инсталляциями AggreGate работают тысячи людей, и каждый из них наследует одну или несколько ролей. Создание и поддержание индивидуальных учетных записей для такого количества пользователей слишком трудозатратно. В то же время, есть возможность аутентификации пользователей через внешние системы (такие как LDAP или Microsoft Active Directory), а авторизация (присвоение прав пользователя) происходит с использованием ролевых учетных записей пользователя AggreGate Server.

Более подробно см. в разделе Внешняя аутентификация.

Саморегистрация пользователей

Саморегистрация пользователя очень полезна на первых стадиях развертывания системы, либо при предоставлении публичного облачного сервиса. Пользователи системы могут создавать свои собственные аккаунты и предоставлять некоторые личные данные (имя, e-mail, компания/отдел, номер телефона и т.д.). После прохождения регистрации они получают свои собственные логин и пароль.

Более подробно см. в разделе Саморегистрация пользователей.

Владение

Каждый пользовательский аккаунт владеет различными системными объектами: Тревогами, Виджетами и т.д. Таблица прав доступа пользователя может не разрешать ему доступ к контекстам объектов других пользователей или даже к контекстам некоторых собственных объектов. Объекты, к которым есть доступ у вновь созданных пользователей, определяются глобальной настройкой AggreGate Server Права доступа по умолчанию.

Администрирование пользователей

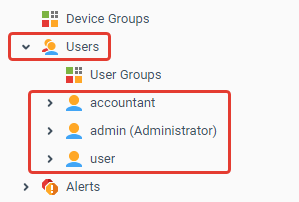

Для администрирования пользователей применяются два контекста. Один из них - это общий контекст Пользователи для действий, относящихся ко всем учетным записям пользователей. Другой - контекст Пользователь, относящийся к отдельной учетной записи.

Was this page helpful?